Le tribunal paraissait démesuré pour un garçon en sweat à capuche d’ado. Assis sur le banc, les épaules rentrées, il balançait ses jambes, ses baskets frôlant à peine le sol, tandis qu’un projecteur derrière lui affichait des titres le qualifiant de « menace cyber ». Sa mère, à côté, réduisait un mouchoir en lambeaux entre ses doigts. En face, des avocats parlaient de « sécurité nationale » et de « peines dissuasives » comme s’ils décrivaient un adulte à la tête d’un cartel.

Il avait 15 ans.

Son « arme », c’était un ordinateur portable.

Dehors, l’affaire avait déjà explosé en ligne : un adolescent pirate des systèmes majeurs, révèle des failles, et se retrouve désormais menacé par une vraie peine de prison. Les uns le présentent comme un lanceur d’alerte. Les autres comme un prodige criminel qu’il faut stopper avant qu’il ne passe à pire.

Entre les mèmes TikTok et le jargon judiciaire, une question brutale flotte dans l’air.

Que voulons-nous vraiment faire des enfants qui piratent ?

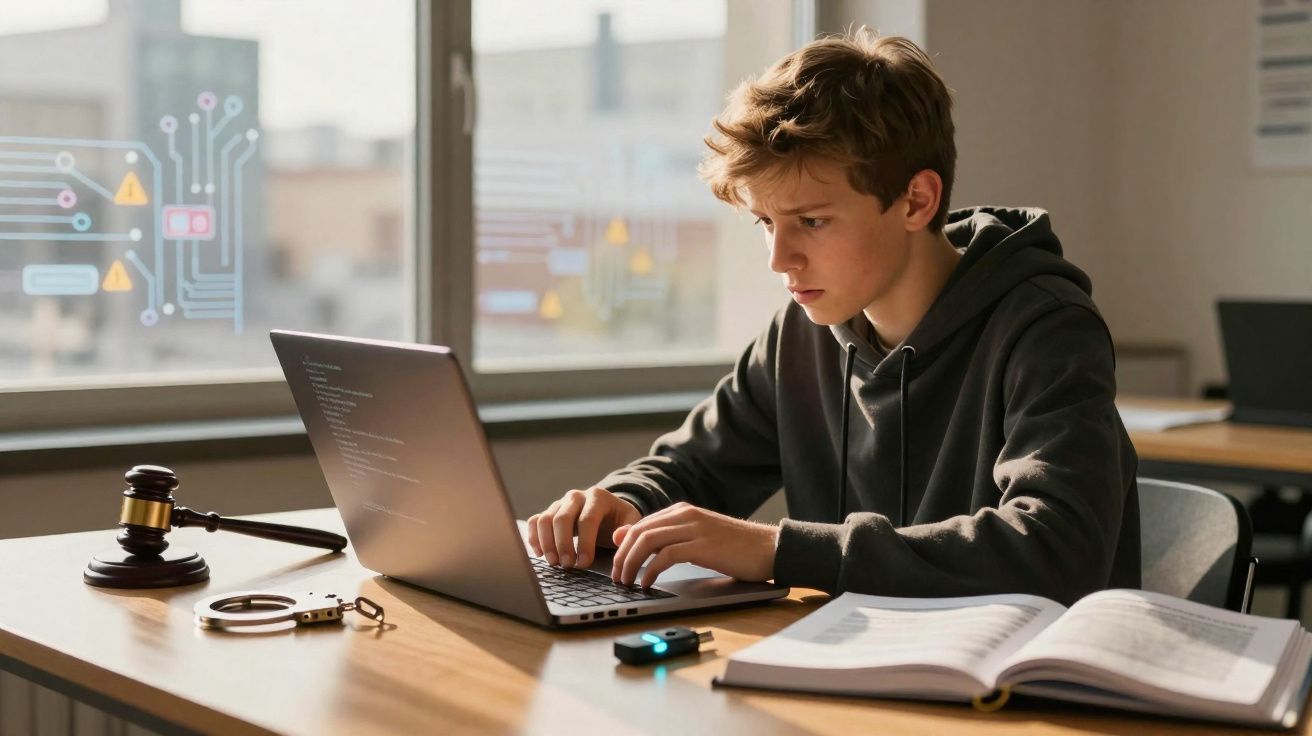

Quand un sweat à capuche rencontre les menottes : la nouvelle figure de la cybercriminalité (adolescent hacker de 15 ans)

Au centre de la tempête, cet ado pourrait être n’importe quel jeune très doué, désœuvré, avec du Wi‑Fi. Ses camarades racontent que c’était le discret qui réparait les téléphones de tout le monde. Des professeurs disent qu’il était « trop intelligent pour son propre bien ». Le parquet, lui, le décrit comme le cerveau d’attaques sérieuses : sites mis hors ligne, données divulguées, entreprises puissantes ridiculisées.

Lui affirme qu’il voulait seulement démontrer à quel point les systèmes étaient fragiles.

Le voir entendre le mot « prison » pour la première fois rappelle à quel point le débat tient à peu de chose. D’un côté, on voit du génie. De l’autre, une menace. Et, très probablement, les deux lectures se superposent.

Ce n’est pas un scénario de science-fiction. On a déjà vu des versions très proches : des adolescents britanniques liés au groupe Lapsus$ accusés d’avoir piraté Microsoft et Nvidia. Le jeune de 17 ans associé à la fuite massive chez Rockstar Games. Ou encore ce garçon de 15 ans en Finlande qui est entré dans des dizaines de milliers de serveurs « pour s’amuser ».

À chaque fois, le même motif revient. Jeunes, obsessionnels, très compétents techniquement. Des forums plutôt que le foot. Du code plutôt que de la conversation.

Et le passage des projets scolaires aux systèmes du monde réel est effrayamment court : une base de données mal configurée, un exploit copié-collé, et, d’un coup, un gamin isolé se retrouve dans le réseau d’un opérateur télécom ou d’un hôpital - et là, plus personne ne rit.

Du point de vue du droit, un dommage reste un dommage. Si un adolescent fait tomber le réseau informatique d’un hôpital, les machines ne se demandent pas quel âge il a. Des vies peuvent toujours être mises en danger. Des données peuvent toujours être volées et revendues.

Les juges redoutent l’effet d’entraînement. Les entreprises veulent un responsable. Les politiques veulent un discours musclé sur la criminalité. Dans ce contexte, une peine sévère ressemble à une solution simple : faire peur aux autres et les remettre « dans le droit chemin ».

Pourtant, les spécialistes de la cybersécurité répètent inlassablement la même idée : l’adolescent qui pirate aujourd’hui peut devenir l’ingénieur sécurité de haut niveau de demain - si quelqu’un l’arrête à temps et le réoriente. Un système pensé pour les couteaux et les stupéfiants essaie désormais de traiter des lignes de code.

Est-il un méchant… ou un système d’alerte précoce ?

La frontière entre « révéler des failles » et « provoquer une catastrophe » est mince. Un chercheur en sécurité responsable signale discrètement une vulnérabilité, attend qu’elle soit corrigée, puis seulement ensuite en parle publiquement. Un adolescent qui se vante sur Discord d’être entré dans le serveur d’une grande entreprise fait tout autre chose.

La manière compte. A-t-il vendu l’accès ? Diffusé des données personnelles ? Réclamé une rançon ? Ou s’est-il contenté de tester, publier des captures d’écran, puis disparaître ?

Les avocats connaissent ces nuances, mais internet, lui, s’en soucie rarement. Une histoire virale écrase les détails et les transforme en caricature : hacker = héros ou hacker = méchant. Rien entre les deux.

Un enquêteur spécialisé en cybercriminalité décrit la même erreur, quasi systématique, dans les dossiers d’ados : ils s’imaginent que, au fond, personne ne souffre vraiment. Quand le jeune de 15 ans de cette affaire a mis hors service une partie d’une plateforme financière pendant quelques heures, il a expliqué aux enquêteurs que c’était « juste pour voir si ça marche ».

Sauf que derrière ce « test », des gens paniquaient pour de vrai. Les lignes d’assistance saturaient. Des salariés restaient tard. Une mère seule ne pouvait pas accéder à son compte pour payer son loyer.

On connaît tous ce moment où ce qui se passe à l’écran paraît moins réel que ce qui se passe sous nos yeux. Pour un adolescent, cet écart est encore plus grand. C’est précisément dans cet écart que la témérité s’installe.

La réalité simple, c’est que le droit avance bien plus lentement que la technologie.

Beaucoup de lois nationales ont été écrites quand « pirater » voulait dire se connecter à un modem et changer l’arrière-plan d’une page web. Aujourd’hui, un ado de 15 ans peut louer des outils puissants, utiliser des scripts générés par l’IA et toucher à des infrastructures dont dépendent des millions de personnes.

Les juges se retrouvent coincés entre deux mauvais choix : être trop indulgent, et donner l’impression que la criminalité numérique est un jeu ; ou être trop dur, et broyer un jeune talent qui aurait pu être guidé vers le piratage éthique, des programmes de bug bounty, ou la recherche en sécurité.

La société n’a toujours pas tranché ce qui l’effraie le plus : le hacker, ou les trous qu’il met en lumière.

À quoi ressemble une sanction dans un monde fait de code

Il existe une autre voie, rarement mise en avant dans les titres : la réhabilitation structurée. Certains pays orientent déjà de jeunes hackers vers des « bootcamps cyber » plutôt que vers la prison. Ces programmes combinent thérapie, règles strictes, codage sous supervision et travail avec de vraies équipes sécurité.

Le principe est d’une simplicité implacable : si tu es assez intelligent pour casser le système, tu es assez intelligent pour aider à le réparer.

Concrètement, cela passe par un accès contrôlé aux ordinateurs, des projets surveillés, des cours d’éthique, et la construction progressive d’un parcours légal à partir d’une curiosité illégale. Ce n’est pas « laxiste ». C’est éprouvant. Et cela s’accompagne d’un rappel permanent : un pas de retour vers le crime, et la vraie porte de cellule se referme.

Les parents de ces adolescents décrivent une culpabilité en stéréo. Ils s’en veulent de ne pas avoir mieux surveillé le temps d’écran. De ne pas avoir compris ce que voulait dire « test d’intrusion » quand leur enfant le marmonnait à table. D’avoir cru que « être bon en informatique » garantissait automatiquement un avenir meilleur.

Les juges pointent parfois aussi la culture tech du doigt : des hackers glorifiés au cinéma, des vidéos tutorielles qui oublient l’éthique, des entreprises qui célèbrent les « développeurs rockstar » mais expliquent à peine la gravité d’une fuite de données.

Soyons lucides : personne ne lit vraiment ces « conditions d’utilisation » interminables ni les politiques de sécurité - encore moins un adolescent en quête d’adrénaline. Pourtant, c’est précisément là que se cache la frontière entre un test légitime et un accès illégal. Pas étonnant que tant de jeunes la franchissent sans la voir clairement.

Dans notre affaire devenue virale, l’avocat du garçon de 15 ans résume sans détour :

« Nous essayons de faire entrer un enfant natif du numérique dans une justice conçue pour la délinquance de rue. Le résultat paraîtra injuste quel que soit l’angle. »

Au tribunal, le débat a fini par tourner autour de trois scénarios :

- De la prison ferme - courte mais symbolique, pour « envoyer un message » et dissuader d’autres ados.

- Sursis sévère - pas d’incarcération s’il respecte des règles, suit un accompagnement, et accepte une surveillance lourde.

- Programme intensif de réhabilitation cyber - apprentissage du piratage éthique, avec interdiction des appareils non supervisés.

Aucune de ces options n’efface le passé. Tout ce qu’elles peuvent faire, c’est redessiner la suite. La vraie question, c’est : quelle version de cet avenir vous effraie le moins ?

Alors, que fait-on d’un adolescent de 15 ans capable de « casser internet » ?

L’affaire de ce jeune hacker en sweat à capuche est devenue un miroir. Certains y voient leur petit frère passionné de technologie, à deux mauvaises décisions du banc des accusés. D’autres y lisent un avertissement : le monde numérique est si fragile qu’un enfant avec un ordinateur portable peut le faire vaciller.

Le choc, peut-être, n’est pas qu’un garçon de 15 ans risque la prison. Le choc, c’est que nos hôpitaux, nos banques et nos écoles restent si faciles à perforer.

Si on l’enferme et qu’on passe à autre chose, rien n’empêchera le prochain jeune brillant, seul dans sa chambre, de tenter la même chose. Si on le protège trop, les victimes des cyberattaques auront le sentiment d’être abandonnées et considérées comme négligeables.

Entre ces extrêmes se trouve un milieu inconfortable : des défenses plus solides, des voies plus lisibles vers un piratage légal, et une justice capable de sanctionner sans effacer une vie avant même qu’elle ne commence.

Qu’il sorte menotté ou avec une seconde chance, le véritable verdict tombera plus tard : lors de la prochaine intrusion. La prochaine fuite virale. Le prochain adolescent de 15 ans qui décidera de mesurer jusqu’où peut aller un morceau de code.

| Point clé | Détail | Valeur pour le lecteur |

|---|---|---|

| Les hackers adolescents sont un signal d’alerte | Ils révèlent souvent la fragilité des systèmes du monde réel, des banques aux hôpitaux. | Aide à lire ces affaires comme des indicateurs de sa propre exposition numérique. |

| Les choix de sanction façonnent les trajectoires | Prison, sursis ou réhabilitation cyber envoient chacun un message très différent. | Clarifie ce qui est réellement en jeu quand on exige une justice « dure » ou « douce ». |

| Il existe des voies légales pour la curiosité | Bug bounties, formations au piratage éthique et programmes encadrés peuvent réorienter un talent. | Propose des alternatives concrètes pour les adolescents et les parents avant que la ligne ne soit franchie. |

FAQ :

- Un adolescent de 15 ans peut-il vraiment aller en prison pour piratage ? Oui, dans de nombreux pays, des mineurs peuvent recevoir des peines d’enfermement pour des cybercrimes graves, même si des structures pour mineurs et des durées réduites sont fréquentes.

- « Je ne faisais qu’exposer des failles » est-ce une défense légale ? En général non, sauf si la personne a appliqué des pratiques strictes de divulgation responsable et avait l’autorisation de tester le système.

- Quelle différence entre piratage éthique et piratage illégal ? Les hackers éthiques ont une autorisation, un périmètre clair et des règles ; les hackers illégaux accèdent à des systèmes sans consentement, quelles que soient leurs intentions.

- Des hackers adolescents peuvent-ils éviter un casier judiciaire ? Certaines juridictions prévoient des dispositifs alternatifs, des dossiers scellés ou des schémas de réhabilitation, mais cela dépend fortement des dommages causés.

- Comment les parents peuvent-ils repérer des signaux précoces ? L’obsession pour le piratage de comptes, le fait de se vanter d’avoir « owned » des sites, et des identités en ligne cachées sont autant d’indices pour ouvrir une discussion sérieuse, posée et calme.

Commentaires

Aucun commentaire pour le moment. Soyez le premier!

Laisser un commentaire